Legfrissebb híreink

A jelszóbiztonság legrejtettebb problémái

30 September 21A SpyCloud visszatekintő szemlét tartott az elmúlt öt év kiberbiztonsági fenyegetésiből, kiemelt figyelmet szentelve a jelszóbiztonság fontosságának.

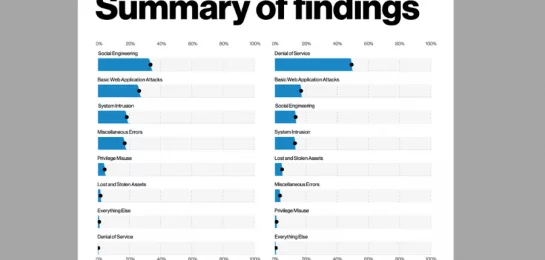

A 2021-es Verizon DBIR: fókuszban az adatszivárgás

30 August 21Az egyik legfontosabb kiberbiztonsági jelentés, a Verizon Data Breach Investigations Report 2021-ben is hangsúlyozta, hogy az adatszivárgás továbbra is az egyik legjelentősebb ...

Data breach? Shadow IT? Összefüggések, válaszok.

08 July 212020 = rekord számú data breach... Ezek hátterében sokszor a shadow IT okozta szivárgások állnak. A Scirge böngészű alapú megközelítése új korszakot nyit a webes hozzáférések ...

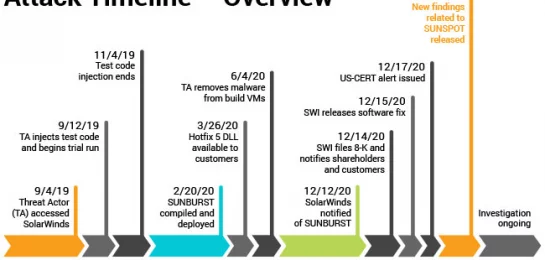

Gyakorlat Sunburst és supply chain támadások ellen

21 June 21A Sunburst és egyéb supply chain típusú támadások detektálása speciális megelőzési technológiát igényel, a normál konfiguráció, patchmenedzsment kevés hozzá.

Amit a Machine Learningről tudni érdemes!

30 April 21A Machine Learning a jövő, az IT Security alkalmazásoknak is! A Forcepoint rövid oktatóanyagban adja át, amit tudni érdemes: módszertanok, alkalmazás és felhasználás a Dynamic ...

Vectra Cognito Detect: Azure AD, O365 védelem

09 March 21Egyetlen Azure AD felhasználó jogosultságának megszerzése gyakorlatilag egy komplett O365 hozzáféréssel ér fel. A Vectra Detect for O365 megoldás védi az Azure AD-t & az ...

Scirge - a webes regisztrációk felderítője

02 February 21A Scirge abban segít, hogy a felhasználók által regisztrált felhős alkalmazások ne maradjanak az IT radarja alatt és ne tudjanak egy párhuzamos IT ökoszisztémát alkotni.

A FireEye volt, van, lesz: a Sunburst utóélete

28 January 21A világ vezető kiberbiztonsági cége a FireEye decemberi Sunburst vagy Solorigate kibertámadási ügye a mai napig beszédtéma. Mi történt pontosan? Hogy történhetett meg? Milyen ...

Best of filter:max 2020 és IT biztonság 2021

26 January 212020-ban a pandémia pillantok alatt átrendezte minden iparág nagyratörő álmait. Milyen elvárásokkal kell szembenézni most, 2021-ben az IT biztonsági területen?

Mit ér a Scirge, ha Shadow IT-ról van szó?

14 December 20Az IBM és Verizon felmérései szerint, a sikeres támadások egyharmada az ellopott hitelesítő adatok felhasználásával történik. A feltörhető gyenge jelszavakat is nézve, az adat ...

EN

EN